“养虾”别“瞎养”!深圳首批“政务龙虾”上岗,官方提醒:警惕安全风险

- 2026-05-08 19:02:22

近日,多个与“养龙虾”相关的话题冲上热搜。这里的“龙虾”并非餐桌上的美味,而是一款名为OpenClaw的开源AI智能体软件。因其图标形似“龙虾”,被网友称为“龙虾”,并将训练OpenClaw的过程称为“养龙虾”。

OpenClaw能写文案、做表格、写代码甚至做项目,用户纷纷抢着“养虾”,各地也接连出炉政策,真金白银支持“养虾”。然而,在其持续掀起使用热潮的同时,潜在的网络安全风险不容忽视。

近期,首批“养龙虾”的“翻车”案例已引发关注。有网友反映,在尝鲜过程中,遭遇了诸如邮件被误删、隐私泄露等问题。

3月10日晚,国家互联网应急中心发布了《关于OpenClaw安全应用的风险提示》,建议相关单位和个人用户在部署和应用时采取安全措施。

也就是说:拥抱技术可以,但“养虾”千万不能“瞎养”!

···

多地发出“养龙虾”召集令

深圳福田先行布局“政务龙虾”

近日,深圳市龙岗区、无锡高新区、常熟市等地发出“养龙虾”召集令,向全球智能体开发者和OPC(One Person Company,一人公司)创业者抛出橄榄枝。深圳市福田区则推出“政务龙虾”智能应用,聚焦民生诉求调研分析、公共场所卫生许可办理两大与百姓生活息息相关的领域,实现24小时全天候在线服务。

这款智能体的走红看起来有些偶然,最初是腾讯宣布免费安装OpenClaw,导致其知名度大幅上升,然后是近千名爱好者在腾讯公司门口排长龙。

“龙虾”很受欢迎,不过也有一些不同的声音,业内人士认为这只是一个“热点”,对于普通用户而言,OpenClaw的使用门槛比较高,而且今后还会有新的更好的智能体。另外,对于各地推出针对OpenClaw的政策措施,也有人表达了不同意见,认为技术迭代速度极快,发展过程充满不确定性。

···

“养龙虾”有风险

有人专门花钱卸载

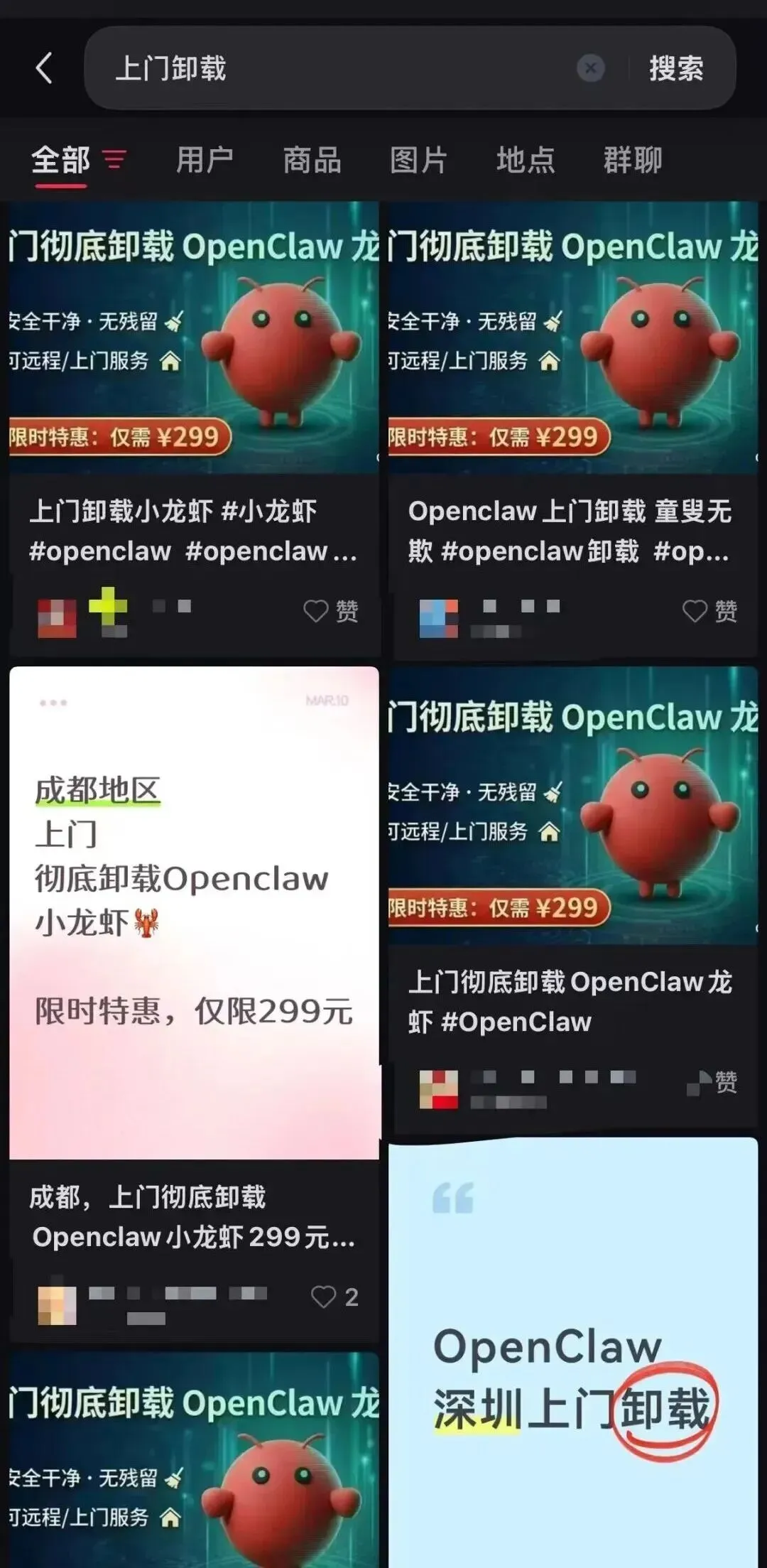

“养龙虾”热潮之下,其隐藏的安全风险也逐渐浮现。就在众多网友争相安装使用“龙虾”的同时,社交平台上关于“如何彻底卸载OpenClaw”的求助帖也开始增多。

3月11日,相关话题#第一批养虾人已经开始卸载了#登上热搜。据网友反馈,在“养龙虾”过程中,出现了乱删邮件、隐私泄露等诸多问题。

据媒体报道,随着OpenClaw爆火,二手交易平台上曾一度兴起“龙虾上门安装”服务。而近日,上门卸载又迅速成为新的热门业务。

对于当下的AI热潮,有网友认为应保持理性,避免盲目跟风;也有网友呼吁,应加快完善相关法律法规,对AI技术的开发与应用进行必要规范。

···

国家互联网应急中心发风险提示

建议使用时采取安全措施

此前,工业和信息化部网络安全威胁和漏洞信息共享平台监测发现,由于OpenClaw部署时“信任边界模糊”,且具备自身持续运行、自主决策、调用系统和外部资源等特性,在缺乏有效权限控制、审计机制和安全加固的情况下,可能因指令诱导、配置缺陷或被恶意接管,执行越权操作,造成信息泄露、系统受控等一系列安全风险。

3月10日晚,国家互联网应急中心发布《关于OpenClaw安全应用的风险提示》。提示指出,前期,由于OpenClaw智能体的不当安装和使用,已经出现了一些严重的安全风险:

☛ “提示词注入”风险。网络攻击者通过在网页中构造隐藏的恶意指令,诱导OpenClaw读取该网页,就可能导致其被诱导将用户系统密钥泄露。

☛ “误操作”风险。由于错误的理解用户操作指令和意图,OpenClaw可能会将电子邮件、核心生产数据等重要信息彻底删除。

☛ 功能插件(skills)投毒风险。多个适用于OpenClaw的功能插件已被确认为恶意插件或存在潜在的安全风险,安装后可执行窃取密钥、部署木马后门软件等恶意操作,使得设备沦为“肉鸡”。

☛ 安全漏洞风险。截至目前,OpenClaw已经公开曝出多个高中危漏洞,一旦这些漏洞被网络攻击者恶意利用,则可能导致系统被控、隐私信息和敏感数据泄露的严重后果。对于个人用户,可导致隐私数据(像照片、文档、聊天记录)、支付账户、API密钥等敏感信息遭窃取。对于金融、能源等关键行业,可导致核心业务数据、商业机密和代码仓库泄露,甚至会使整个业务系统陷入瘫痪,造成难以估量的损失。

建议相关单位和个人用户在部署和应用OpenClaw时,采取以下安全措施:

☛ 强化网络控制,不将OpenClaw默认管理端口直接暴露在公网上,通过身份认证、访问控制等安全控制措施对访问服务进行安全管理。对运行环境进行严格隔离,使用容器等技术限制OpenClaw权限过高问题。

☛ 加强凭证管理,避免在环境变量中明文存储密钥;建立完整的操作日志审计机制。

☛ 严格管理插件来源,禁用自动更新功能,仅从可信渠道安装经过签名验证的扩展程序。

☛ 持续关注补丁和安全更新,及时进行版本更新和安装安全补丁。

···

使用“龙虾”等智能体

这六项提醒务必知悉

针对近期异常火爆的开源AI智能体OpenClaw,中国信息通信研究院专家提示,尽管“龙虾”智能体已经更新到最新版本,能修复已知的安全漏洞,但并不意味着完全消除安全风险。

专家建议,从以下几方面来安全使用“龙虾”智能体:

☛ 第一,使用官方最新版本。在部署时,要优先从官方渠道下载最新稳定版,并开启自动更新提醒。在升级前备份数据,升级后重启服务并验证补丁是否生效。切勿使用第三方镜像或旧版。

☛ 第二,严格控制互联网暴露面。一定不要将“龙虾”智能体实例暴露到公网,并且限制访问源地址,使用强密码或证书、硬件密钥等认证方式。

☛ 第三,坚持最小权限原则。在部署时,严禁使用管理员权限的账号,只授予完成任务必需的最小权限,对删除文件、发送数据、修改系统配置等重要操作进行二次确认或人工审批。

☛ 第四,谨慎使用技能市场。ClawHub是专为“龙虾”智能体用户提供技能包的社区平台,其中的技能包存在恶意投毒风险,建议审慎下载,并在安装前审查技能包代码,拒绝任何要求“下载zip”“执行shell脚本”或“输入密码”的技能包。

☛ 第五,防范社会工程学攻击和浏览器劫持。不要随意浏览来历不明的网站,避免点击陌生的网页链接。建议使用网页过滤器等扩展阻止可疑脚本,启用OpenClaw速率限制和日志审计功能,遇到可疑行为立即断开网关并重置密码。

☛ 第六,建立长效防护机制。启用详细日志审计功能,定期检查并修补漏洞,党政机关、企事业单位和个人用户可以结合网络安全防护工具、主流杀毒软件进行实时防护。要定期关注OpenClaw官方安全公告、工业和信息化部网络安全威胁和漏洞信息共享平台等漏洞库的风险预警,及时处置可能存在的安全风险。

从技术角度看,OpenClaw或许仍不完美,但的确反映出AI正日益深入我们的生活。接下来,智能体落地、AI应用提速将会成为普遍现象。

在这一进程中,安全意识不可或缺。大家使用“龙虾”等AI智能体时,需要详细了解并落实安全配置规范要求,养成安全使用习惯,以防范潜在网络安全风险。

看完推文后

你有什么想说的

欢迎在评论区留言

信息综合自:央视新闻、南方都市报、深圳新闻网等

编辑:刘正方

阅读推荐:

即日起

“315,找奥一”线索征集正式开启

奥一网“接诉即办”消费投诉平台

面向全社会征集“3·15”投诉线索

可通过以下入口

向奥一提供线索

点击下方海报 跳转报料入口↓↓↓

315找奥一

接诉即办,一办到底!

您的报料线索

我们将会认真核查

全力跟进反馈

做你最坚实的消费后盾!